风险与挑战

过去,安全建设的主要思路是“鉴黑”,通过防御、检测和响应等方式不断发现并闭环问题,但存在无法发现0Day、nDay等高级威胁,平时海量告警无法及时处置等问题。面对数字化转型带来的安全新挑战,需要落地“鉴白”的思路来增强事前防护能力,从源头上加强安全体系建设。

零信任安全体系通过“持续信任评估”、“动态访问控制”等手段,实现暴露面收缩、访问权限精细化管理,助力安全建设从“救火”向“监管治理”转型,让安全人员做更有价值的事。

业务开放性增强,安全风险变大

数字化转型催生大量IT业务系统,端口开放增多、访问关系复杂。

业务系统云化、SaaS化,访问方式更加开放,业务系统直接暴露于互联网上。

网络边界模糊,安全防护效果打折扣

业务开放让边界变得模糊,传统基于边界的安全防护手段失效。

终端自身缺乏有效的安全保护,潜在的安全漏洞、病毒木马极易造成新的安全隐患。

非办公场所访问业务系统,敏感数据容易遭泄露,数据安全成问题。

用户角色多样化,身份权限难管理

传统身份认证手段单一、强度不足、效果差,账号滥用、冒用现象频发。

内部员工、供应商、外包人员、合作伙伴等多角色共存,用户访问权限难以有效管理。

方案概述

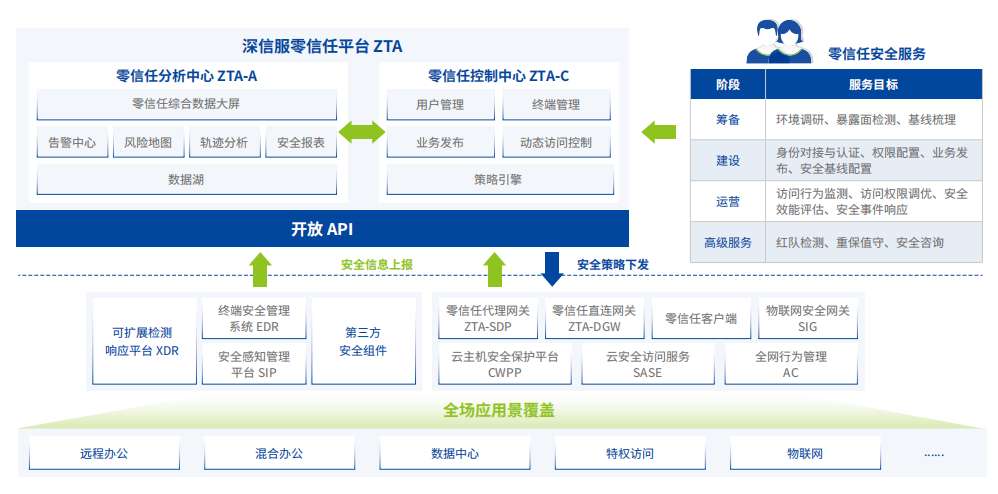

深信服零信任安全解决方案,以身份为基石,贯穿用户、终端、应用、连接、访问、数据全流程,构筑端到端的零信任安全体系。

核心能力

暴露面收缩

1、通过SPA单包授权技术,实现“先认证、后连接”,有效收缩业务访问暴露面。

2、基于身份和角色进行精细化管理,改变以往基于IP、端口的粗犷式授权,实现访问权限的最小化。

3、数据中心主机间的连接实现可视化,梳理访问关系,构建白基线和阻断策略,实现东西向访问权限的有效收敛。

可信身份校验

1、提供用户名密码、短信、动态令牌、钉钉/企业微信、设备指纹等多种认证方式,可根据需要灵活组合,实现多因素加强认证。

2、可基于位置、角色、时间段等条件进行动态自适应认证,实现用户身份智能认证。

3、可对接业界主流的IAM/4A身份认证产品,实现全网身份统一管理。

持续信任评估

1、基于杀软、操作系统、进程、文件、地理位置、访问时间、本地网络等因素,进行安全基线检查,确保终端安全合规。

2、从用户身份、访问环境、安全风险、访问行为等多个维度进行信任评估,确保用户访问的全生命周期安全可信。

3、基于持续信任评估结果实时调整访问控制策略,通过告警、增强认证、联动阻断等方式进行权限收敛。

敏感数据保护

1、根据业务系统的密级和数据的重要性,提供不同等级的数据防泄漏手段,实现数据防泄漏和建设成本、用户体验的平衡。

2、利用安全沙箱UEM,实现本地数据加密保存、文件隔离防护,结合外设与移动存储管控、剪切板管控、防打印、水印等功能,满足用户普通场景下的防泄密需求。

3、结合桌面云VDI,实现敏感数据不落地,通过复制粘贴管控等功能,满足用户高密场景下的防泄密需求。

安全持续运营

- 通过风险地图、告警中心、行为轨迹等数字化工具,提供多维度的安全数据,围绕业务访问的全流程进行可视化呈现,安全风险一目了然。

- 通过安全分析报告,从组织、资产、区域、安全效能等方面进行安全绩效评价,提供安全支撑安全部门从“救火背锅”向“监管治理”转型。

方案优势

更广泛的场景覆盖

充分考虑用户在不同业务场景下的安全诉求,提供全场景的解决方案,并具有明确的演进路径,指导用户进行分阶段建设落地。覆盖场景包括:

远程办公

移动办公

内外网混合办公

多分支办公

远程开发

数据中心微隔离

物联网

更容易部署落地

解决零信任安全体系在用户实际业务场景下难落地的问题,实现网络和业务改造的“零摩擦”,真正帮助用户将零信任从“建起来”到“用起来”。

落地路径清晰

部署方式多样

网络接入平滑

端点能力强大

生态对接广泛

更强大鉴“白”能力

基于身份、终端、行为进行多维度关联分析,围绕安全基线进行持续信任评估,实时联动各类PEP组件,通过告警、增强认证、智能降权、联动阻断等方式实现动态访问控制,满足不同细分场景下的权限收敛需求。

身份鉴“白”

终端鉴“白”

行为鉴“白”

鉴“白”控制

可持续运营评估

提供基于组织、终端和应用视角的告警中心、风险地图、轨迹分析、安全报表的四大数字化工具,为信息安全部门提供强有力的数字化转型工具,实现从“救火、背锅”向“监管、治理”的角色转型。

多维数据展示

安全绩效评价

安全业务数字化工具

基于场景的违规泄密分析

成功案例

深信服亲身落地实践零信任历程

上海交通大学在国内高校中率先落地“零信任”架构